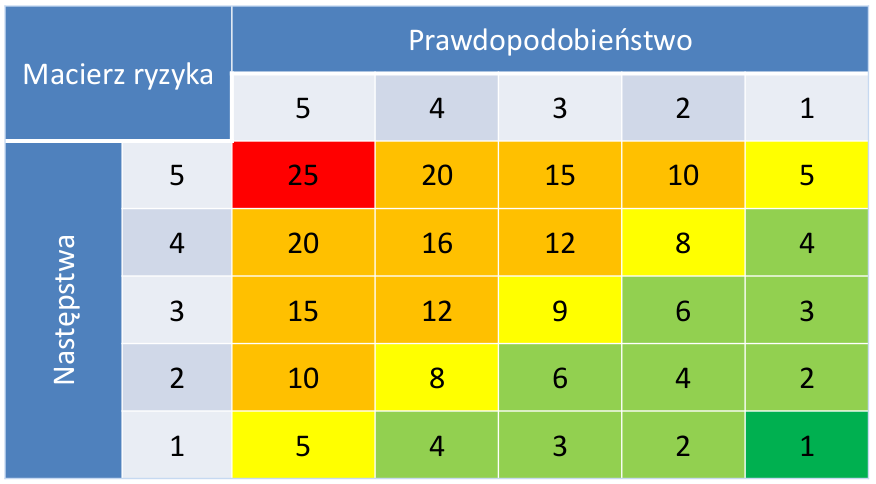

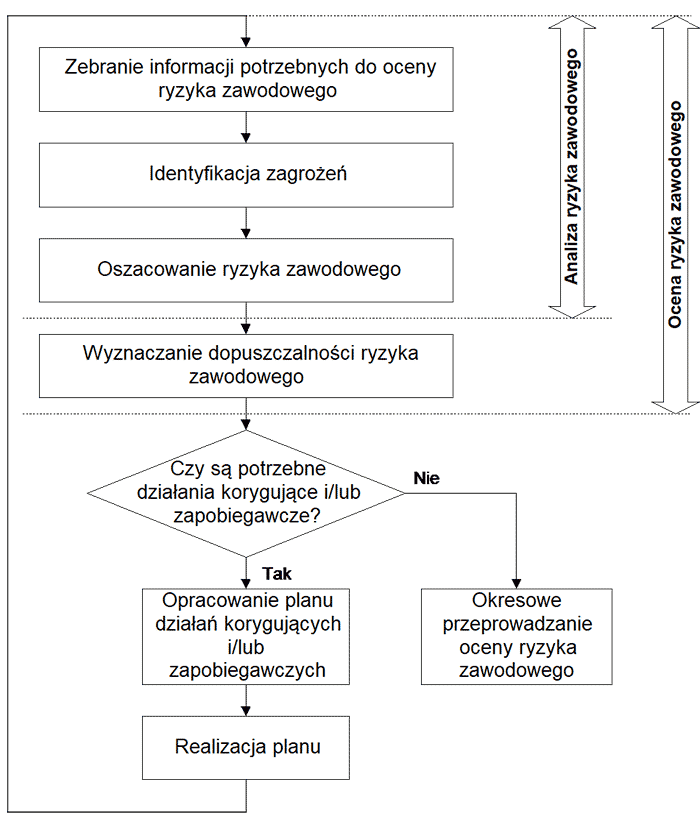

Główny Inspektorat Pracy | KRÓTKA CHARAKTERYSTYKA WYBRANYCH METOD OCENY RYZYKA (Z PRZYKŁADAMI ZASTOSOWAŃ)

Główny Inspektorat Pracy | KRÓTKA CHARAKTERYSTYKA WYBRANYCH METOD OCENY RYZYKA (Z PRZYKŁADAMI ZASTOSOWAŃ)

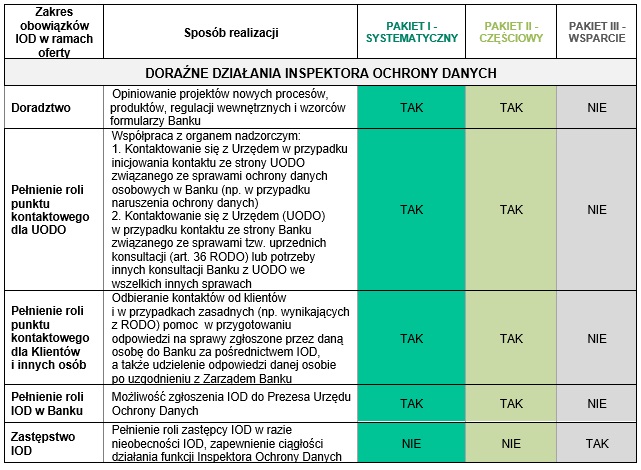

Outsourcing obowiązków Inspektora Ochrony Danych (IOD) | FRBS – Fundacja Rozwoju Bankowości Spółdzielczej

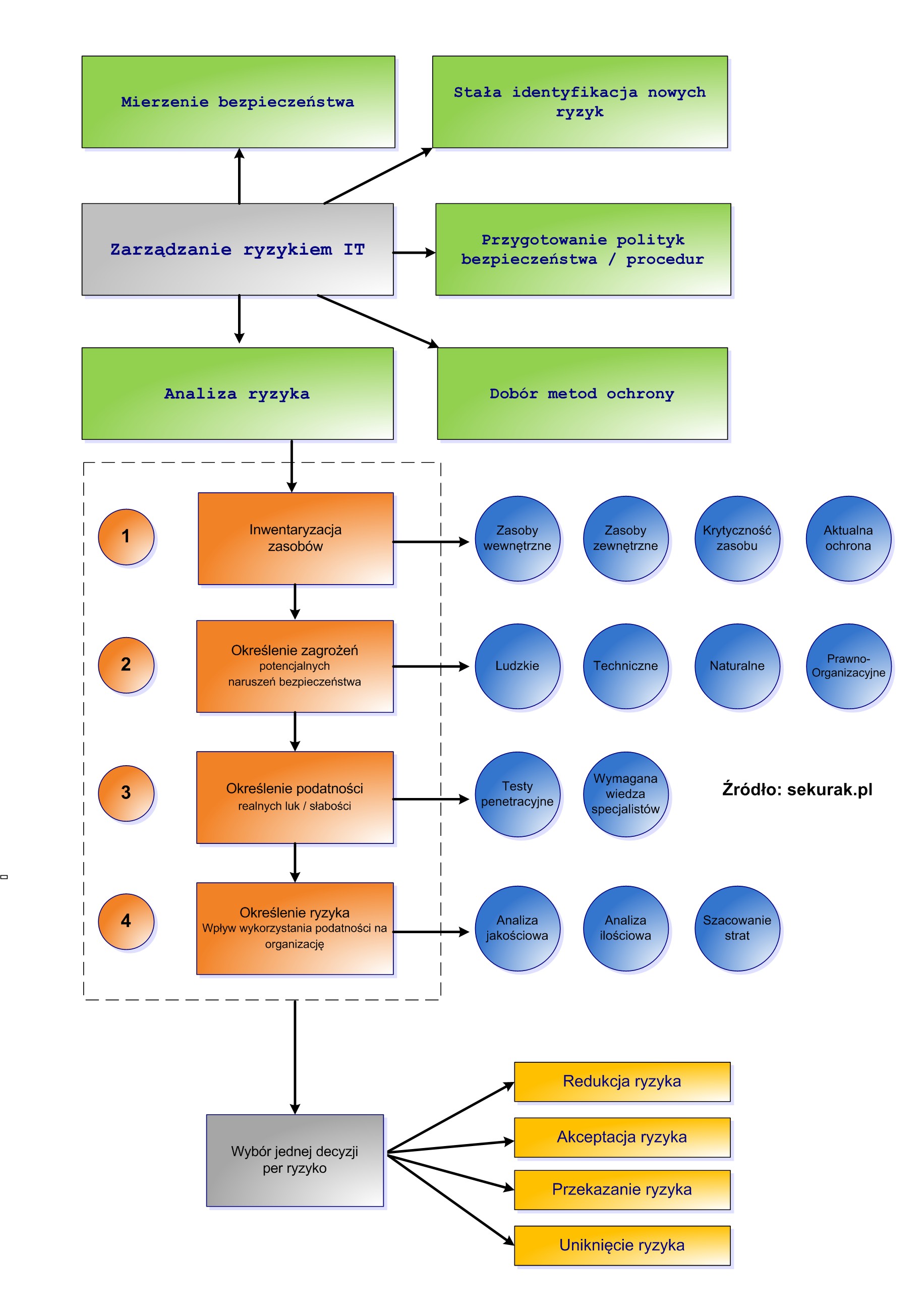

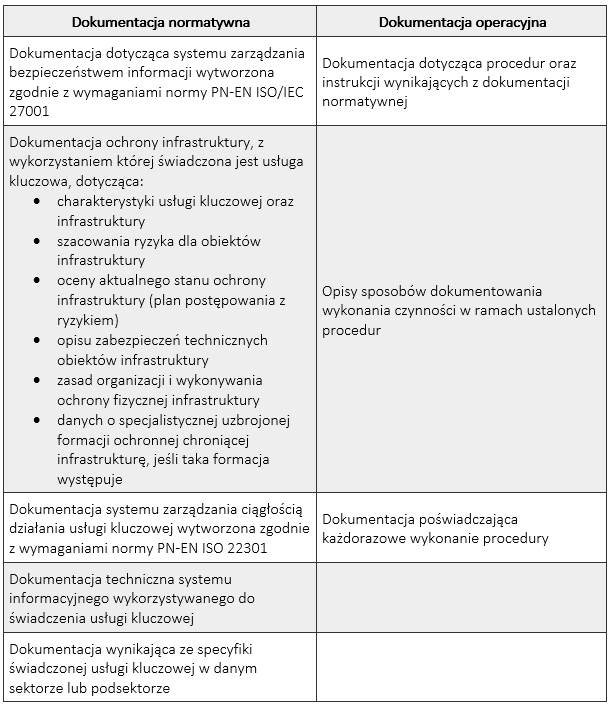

Rozporządzenie ws. rodzajów dokumentacji dotyczącej cyberbezpieczeństwa systemu informacyjnego wykorzystywanego do świadczenia usługi kluczowej – Cyberpolicy NASK

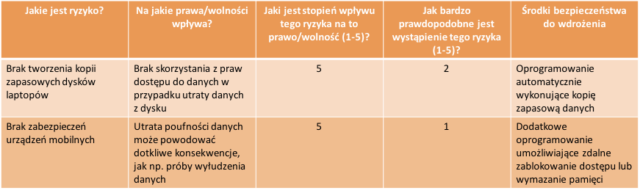

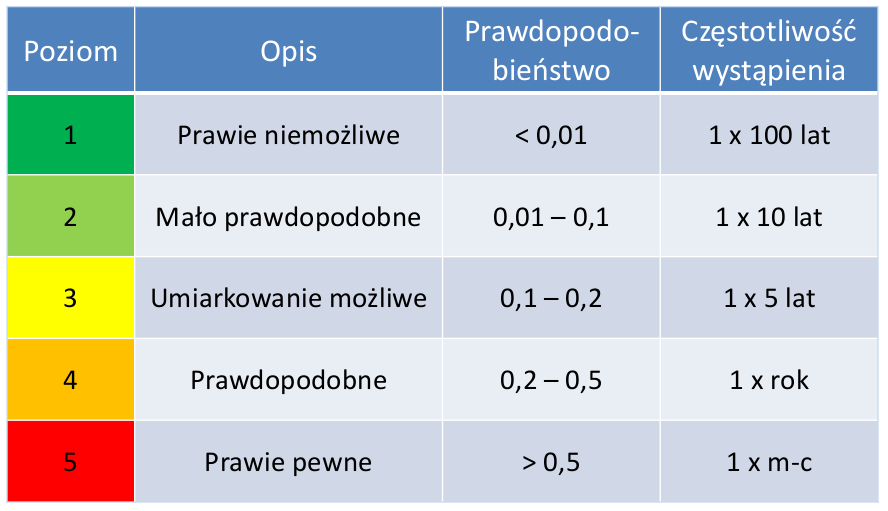

Warszawa, 16.06.2020 r. Analiza ryzyka w procesach przetwarzania W raporcie Związku Firm Ochrony Danych Osobowych1, w którego

ANALIZA SKUTKÓW OPERACJI PRZETWARZANIA DANYCH OSOBOWYCH POD KĄTEM ZAGROŻEŃ I RYZYKA ORAZ OCENA POUFNOŚCI, INTEGRALNOŚCI I